Hvordan kan det ha seg at en liten gruppe tenåringer klarer å ta ned store nettsider både i Norge og utlandet? Jeg tar en nærmere titt på hvordan slike angrep kan utføres fra gutterommet til en fjortenåring.

Tidligere i år har en gruppe som kaller seg for DotNetFuckers angrepet profilerte norske bedrifter som blant annet DNB, ITavisen, Norsk Tipping og PST. I følge den allerede beryktede gruppen for slike angrep, Anonymous, har angrepene ikke blitt utført med noe spesielt motiv enn at de har blitt uført kun fordi de kan eller har lyst å ødelegge for andre. I denne artikkelen skal vi gå nærmere inn på hvordan et tjenestenekt angrep kan finne sted og hvordan angriperne går frem i utførelsen av et slikt angrep.

Tjenestenekt

Et tjenestenekt angrep er en type dataangrep som fokuserer i all hovedsak på å ødelegge en tjeneste slik at den blir helt eller delvis utilgjengelig for brukerne. Utførelsen og resultatet av et slikt angrep kan på mange måter sammenlignes med Altinn skandalen tidligere i år; brukerne kommer ikke inn på tjenesten eller opplever stor treghet. Altinn var ikke et offer for et målrettet angrep, men kan fremdeles sies å være offer for tjenestenekt. Hovedforskjellen er at et angrep er planlagt, målrettet og koordinert.

Det er verken komplisert eller vanskelig å utføre et tjenestenekt angrep. Hovedregelen er at man prøver å bruke opp alle tilgjengelige ressurser som benyttes til å gjøre tjenesten tilgjengelig. Et par praktiske eksempler på dette kan være:

- Installere et program som bruker opp alle system ressursene på systemet. Typisk vil slike ressurser være prosessorkraft, minne eller diskplass.

- Gjøre nok oppslag mot en tjener på Internett slik at den ikke har nok båndbredde å tilby de ekte brukerne.

- Gjøre et mangfold av telefonoppringninger til et sentralbord slik at de går tom for tilgjengelige telefonlinjer. Til og med gjøre noen tom for penger kan regnes som tjenestenekt.

Det er som regel bare fantasien som setter grenser for hvordan et tjenestenekt angrep kan fungere. Om det er tomt for ressurser på tjenere, linjer eller penger så er det uansett uvilkårlig for angriperne hva de går tom for først, så lenge oppdraget er vellykket og tjenesten blir utilgjengelig.

Metoden som gruppen brukte i angrepene er en kjent måte å gjøre tjenestenekt på, nemlig distribuert tjenestenekt.

Distribuert tjenestenekt

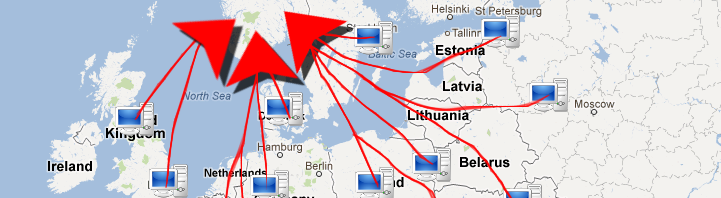

En meget voksende trend i datasikkerheten i dag er et såkalt distribuert tjenestenekt angrep; på engelsk kalt «distributed denial of service» (DDOS). Vi snakker nå om at hundrevis til millioner av systemer som går sammen for å angripe det samme systemet. Disse systemene er som oftest forankret i noe som blir kalt et botnet, hvor alle maskinene blir styrt av et sentralt styrings senter.

Der er altså ikke snakk om millionvis av politisk engasjerte datakyndige, men for eksempel vanlige hjemme-PCer som er infisert av virus, eller at de store gruppene innenfor hacktivisme har nok følgere til å utføre et planlagt målrettet angrep, kun ved hjelp av frivillige deltagere. Flere av profilerte saker i forbindelse med Wikileaks ble utført ved hjelp av frivillige i tillegg til botnet. Programmet «low-orbit ion cannon» er i mange tilfeller blitt brukt som et hjelpemiddel for å utføre slike angrep.

Anskaffelsen av et botnet

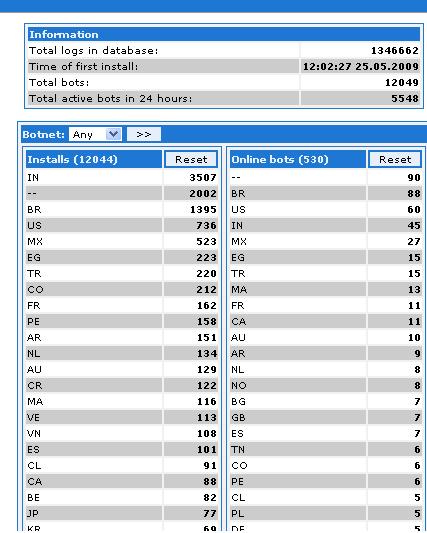

Anonymous har i forbindelse med saken påstått at DotNetFuckers har vært i besittelse av et botnet på rundt 1000 datamaskiner. Et søk på Google avslører også logger, hvor det som tilsynelatende er DotNetFuckers sier at de er i besittelse av et botnet på denne størrelsen. Dersom man antar at dette er 1000 maskiner på 1000 forskjellige bredbåndslinjer rundt omkring i verden, så vil det ikke være urealistisk å forvente at et slikt nettverk kan potensielt trekke flere gigabit med båndbredde hos ofrene. Med en kraftig infrastruktur i bakhånd så vil et slikt botnet kunne utgjøre stor skade som vi nå har sett.

Men hvor vanskelig er det egentlig å skaffe seg et botnet?

Jeg tar turen innom et populært undergrunn hacker nettverk og finner raskt frem til helt ferske innslag på diskusjonsforumet, hvor kriminelle enkelt og greit tilbyr å låne vekk sine botnet til deres hacking kamerater. Skrytelisten for botnet’et hans er foreløpig oppi 27 vellykkede tjenestenekt angrep. Det er flere 100 forespørsler for å låne botnet’et hans, deriblant også for norske angrepsmål.

Hvis en person skulle ønske å få tak i en mer robust tjenestenekt løsning som er kapabel å ta ned tjenester i mange døgn, så gjelder det bare å være medlem i de riktige miljøene og ha de riktige kontaktene. En undersøkelse gjort av Verisign sitt sikkerhetsteam tilsier at gjennomsnittsprisen for å leie et botnet i 24 timer koster 408kr! Ser man nærmere på hvor mye penger man kan tjene på dette så kan man bruke Zeus botnet som eksempel. Nettverket består av cirka 3.6 millioner infiserte datamaskiner kun fra USA. Estimerer man at man kan selge 10.000 maskiner i 24 timer for 408 kr, da har man plutselig en inntekt på 146.880kr dagen!

Konklusjon

Skal man prøve å komme med noen konklusjoner fra denne saken så vil jeg gjerne oppsummere med følgende:

- Det er meget lett å anskaffe seg et botnet

- Krever minimalt med datakunnskaper

- Meget vanskelig å beskytte seg mot

- En trussel som aldri kan fullstendig elimineres

Disse typer angrep krever ikke finesse eller teknisk innsikt i hvordan datamaskiner og nettverk fungerer. I denne verden vinner man hvis man er størst, flest eller har mest ressurser!

Gruppen DotNetFuckers ser ut til å gå i oppløsning etter at Kripos gikk ut med en pressemelding om at to medlemmer av gruppen er siktet for angrepene. Gruppen har fjernet deres Twitter konto, mens en annen Twitter konto som hevder å være sjef for gruppen har ikke gitt lyd fra seg på lang tid.

Strafferammen for angrepene utført av gruppen dekkes under grovt skadeverk og kan straffes med bøter eller med fengsel inntil 6 år.